Bastilleは、ワイヤレスマウス・キーボードの実装上の問題を付き、攻撃者がワイヤレスマウス・キーボードの入力を読み取ったり、任意のマウス操作やキーボードストロークを送信可能な脆弱性「MouseJack」を明らかにしました。

|

お詫びと訂正 初出時「ワイヤレスレシーバの欠陥」としておりましたが、正しくは「メーカー実装上の問題」でした。お詫びして訂正いたします。 |

|---|

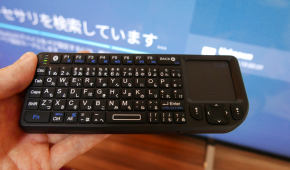

MouseJackは、Bluetoohを利用していないワイヤレスマウスやキーボードが対象で、これらの製品はメーカーが独自の通信プロトコルを実装しています。しかし、ベンダーによっては実装に問題があり、攻撃者がキーボードに入力された内容を読み取ったり、任意のマウス操作やキーボード操作が送信できるため、パソコンの遠隔操作が可能となります。

攻撃の実行に必要な機材は約15ドルで購入可能としており、最大100メートルの距離までカバーでき、必要なソースコードもきわめて単純とのこと。

脆弱性を発見したBastilleが作成した動画はこちら。

この脆弱性は複数のメーカーの製品で明らかになっており、DELL、HP、Lenovo、Logicoolなど有名企業の名が連なっています。また、Logicoolでは対象製品に向けて修正パッチを提供しているため、対象ユーザはアップデートが必要です。攻撃を受ける製品のリストはこちらから確認できます。

2.4GHz帯を利用したマウスやキーボードは市場に多く流通しており、研究チームはすべての製品をテストすることができないため、リストに名前が挙がっていない製品であっても、この脆弱性の影響を受ける可能性があるとしています。

もしも、攻撃の対象となる機器を利用している場合は、速やかにアップデートを行い、アップデートの情報が無い場合は一度使用を取りやめ、有線キーボード・マウスに変更する必要があるでしょう。