10月16日、Wi-Fi製品の普及促進を図る業界団体であるWi-Fi Allianceは、Wi-Fiの暗号化技術「WPA2」に脆弱性が見つかったことを発表しました。この脆弱性は「KRACKs」と呼ばれており、プロトコル設計に起因するためメーカーやOSを問わず全てのWi-Fi対応機器に影響します。

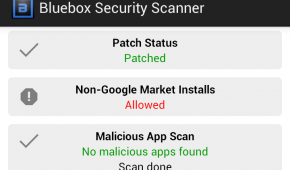

なお、ソフトウェアアップデートによる対策が可能であり、既にパッチの配布に乗り出しているメーカーもあるとのこと。手持ちのWi-Fi機器にパッチが配布されたら、なるべく早く適用しましょう。

この脆弱性は、11月にACM CCS 2017という国際会議で発表される予定の学術論文「Key Reinstallation Attacks: Forcing Nonce Reuse in WPA2」の中で、Mathy Vanhoef氏らが指摘したもの。彼らの研究チームは、5月の論文投稿時点で脆弱性の存在を確認しており、7月にはCERT/CCを通してWi-Fi機器メーカーに警告を出していました。

以下に、Vanhoef氏のWebサイトから重要な部分を引用してまとめました。意訳が含まれるのでご注意下さい。

Q&A

- この脆弱性を突いて攻撃されると何が起きるか?

- 暗号化された通信内容を読み取られる恐れがある

- ただし、HTTPSやSSHなど上位レイヤで暗号化されたデータは読み取れない

- 偽の通信パケットを混入される恐れがある(暗号化方式がWPA-TKIP/GCMPの場合のみ)

- インターネット経由で、遠隔地からの攻撃が可能か?

- 攻撃者はWi-Fi電波を傍受できる必要がある

- Wi-Fi電波の到達範囲外からの攻撃はできない

- Wi-Fiパスワードを変更すべきか?

- パッチが配信されるまで、一時的にWEPを使うべきか?

- NO!(原文ママ)

- WPA/WPA2を使い続けるべき

- WEPはセキュリティ強度が低く危険

- Wi-Fiルータにもパッチ適用が必要か?

- (WPA2に代わる方式として) WPA3が必要になるか?

- 幸い、後方互換性を持たせつつパッチで対処が可能

- パッチが提供され次第、すぐに適用することが大切