国家級iPhone攻撃ツールがGitHubに流出。

国家レベルの攻撃者や商用監視ベンダーが使ってきた高度なiPhone向けエクスプロイトが、GitHubに流出しました。TechCrunchなどが伝えています。

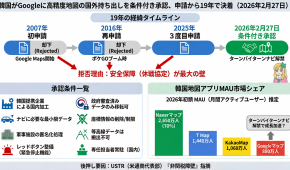

「DarkSword」は、6つの脆弱性を連鎖的に悪用するエクスプロイトチェーン(複数のセキュリティ上の穴を数珠つなぎに突破して攻撃を成立させる手法)です。Googleは対応範囲をiOS 18.4から18.7、Lookoutは18.4から18.6.2と説明しており、6件のうち3件はゼロデイでした。Google脅威インテリジェンスグループ、iVerify、Lookoutが協調して分析・公表し、サウジアラビア、トルコ、マレーシア、ウクライナでの運用が確認されています。

攻撃の入り口は、SafariやWebKitを悪用した悪性Webコンテンツです。悪意あるリンクのクリックや改ざんサイトへの訪問で危険にさらされる可能性があり、場合によっては追加の操作なしに成立し得ます。メッセージ、通話履歴、キーチェーン情報、位置履歴、暗号資産ウォレットなどを短時間で抜き取り、痕跡を消す「ヒットアンドラン」型の設計です。

3月23日には、このDarkSwordの新しいサンプルがGitHubに公開されました。TechCrunchによると、ファイルはHTMLとJavaScript中心で、iVerify共同創業者のMatthias Frielingsdorf氏は、iOSの専門知識がなくても再利用しやすいと警告しています。

CyberScoopによると、Recorded FutureのAllan Liska氏も、iPhone向けエクスプロイトはこれまで主に国家レベルの領域だったと指摘しました。実際に、ハンドルネーム「matteyeux」を名乗るセキュリティ関係者は、iPad mini(第6世代)のiPadOS 18.6.2で動作を確認したと報告しています。

Appleは3月11日、iOS 16.7.15とiOS 15.8.7を公開し、最新世代のOSへ上げられない端末向けにも保護を広げました。さらに3月19日には、最新版に更新済みのiOS 15から26は保護されており、更新できない場合はロックダウンモードの有効化を検討するよう案内しています。CISAも関連脆弱性をKEVカタログに追加しており、連邦機関には対応が求められています。

iVerifyは、潜在的に脆弱な端末が世界で約2億7000万台に上ると見積もっています。EFFのEva Galperin氏は、脆弱な端末がいま大規模に悪用されている可能性が高いと警告しました。Appleの公開統計でも、2026年2月時点でiPhone全体の66%しかiOS 26へ移行しておらず、古いOSを使い続ける端末がなお相当数残っています。

2017年、NSA由来のEternalBlueは、Microsoftが事前にパッチを出していたにもかかわらず、WannaCryの世界的流行を招きました。修正コードがあっても、適用されなければ意味がありません。iPhoneの「設定」からソフトウェアアップデートを確認する数秒が、端末を守る大切な一手です。