電源オフでも45秒で丸裸。

スマートフォンのセキュリティは、画面ロックやパスコードで守られている。多くの人がそう信じています。しかし、その「信頼」がわずか45秒で崩れ落ちるとしたらどうでしょうか。Android Authorityが伝えています。

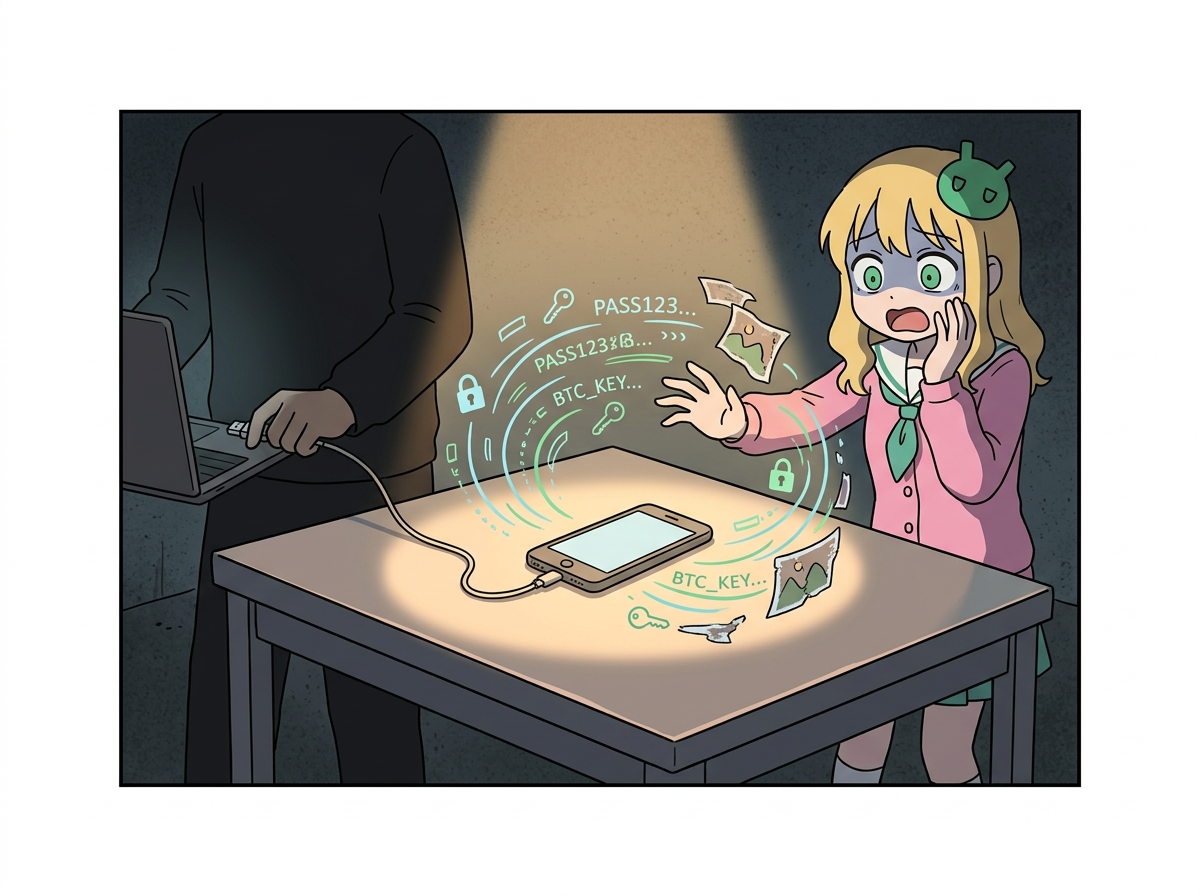

暗号資産ハードウェアウォレット大手Ledgerのセキュリティ研究チーム「Donjon」が、MediaTek製チップの脆弱性「CVE-2026-20435」を報告しました。Donjonの研究者はNothingのCMF Phone 1をUSBケーブルでPCに接続し、Androidを起動することなく、45秒以内にPINの取得、ストレージの復号、暗号通貨ウォレットのシードフレーズ抽出を実証したとされています。

LedgerのCTOであるCharles Guillemet氏は「電源が切れた状態でも、PINやシードフレーズを含むユーザーデータを1分以内に抽出できる」と述べています。端末の電源が入っていなくても攻撃が成立し得る点が、今回の脆弱性の大きな特徴です。

問題の核心は、一部のMediaTek搭載端末が採用するTrustonic製のTEEと、プリローダーにあったロジックエラーです。TEEはメインプロセッサ内部の隔離領域で、暗号鍵やPINなどの機密データを保護する役割を担います。公式CVEの説明では、プリローダーにおいてデバイス固有の識別子が読み取られる可能性があるとされています。Android AuthorityとDecryptは、Donjonがこれを足掛かりに、OSが立ち上がる前の段階でPIN取得やストレージ復号、シードフレーズ抽出まで実証したと伝えています。

MediaTekの2026年3月セキュリティ情報では、CVE-2026-20435の影響SoCとして35モデルが列挙。MT6789、MT6893、MT6983、MT6989、MT6993など、エントリーからハイエンドまで幅広い製品群が含まれます。Charles Guillemet氏は、この脆弱性が「millions of Android phones」に影響し得ると述べています。

MediaTek搭載機を展開するブランドはOPPO、vivo、OnePlus、Samsung、Motorola、Xiaomi、POCO、Realme、Tecno、iQOOなど広範です。MediaTekは2026年1月5日にデバイスメーカーへ修正を提供したとAndroid Authorityは伝えています。NVDの説明にはパッチID「ALPS10607099」が記載されています。Donjonは責任ある開示プロセスに従い、公表前にMediaTekへ通知を行ったとされています。MediaTekは2026年3月のセキュリティ情報で、現時点では野生での悪用は把握していないとも述べています。

なお、各メーカーがこの修正をユーザーの手元に届けるまでにはタイムラグが生じます。

MediaTekの2026年3月セキュリティ情報では本件の深刻度は「Medium」とされています。物理的なアクセスが攻撃の前提条件で、追加の実行権限やユーザー操作は不要であることから、リモートから一斉に攻撃されるタイプではありませんが、端末の盗難や一時的な物理アクセスが可能な状況では、45秒という速さが深刻な意味を持ちます。メッセージ、写真、金融情報、アカウント認証情報など、端末内の機密データ、暗号通貨ウォレットなどを守るためにも、端末をアップデートで最新の状態に保つようにしましょう。