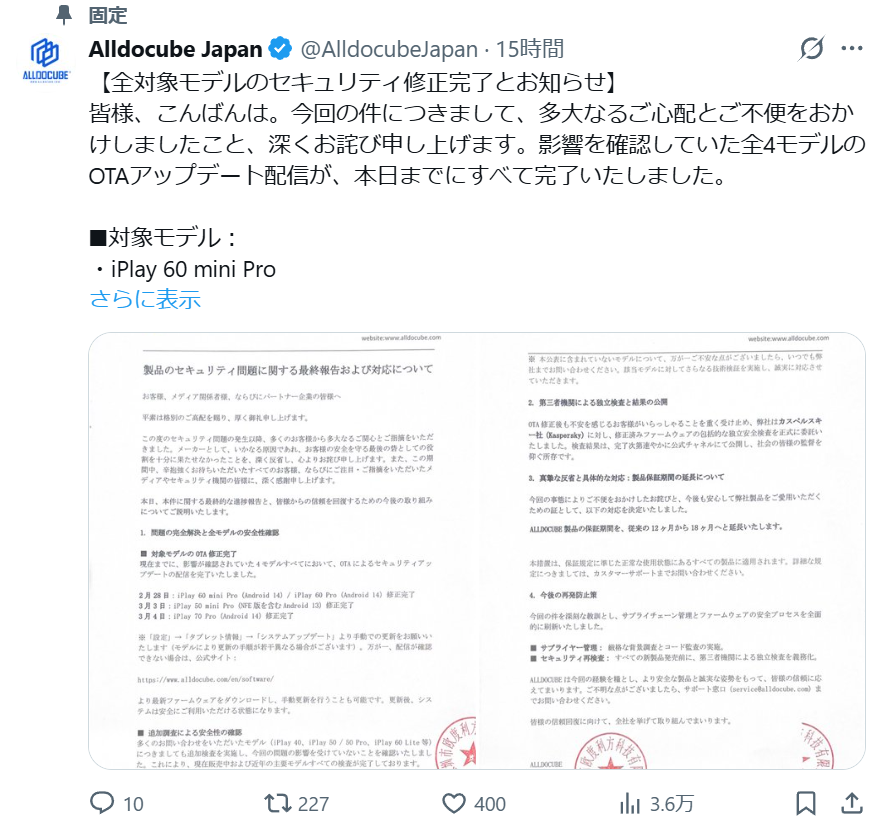

ALLDOCUBE Japanは、バックドア型マルウェア「Keenadu」を巡るセキュリティ問題で影響があるとしていた全4モデルについて、修正済みファームウェアのOTAアップデート配信を2026年3月4日までにすべて完了したと発表しました。あわせて、カスペルスキー社に修正済みファームウェアの独立安全検査を正式に委託したとのことで、検査結果は完了次第公開する予定だといいます。

対象モデルは、iPlay 60 mini Pro、iPlay 60 Pro、iPlay 50 mini Pro(NFE版含む)、iPlay 70 Proの4機種。ALLDOCUBE Japanは2月27日の時点で「3月5日までにOTAアップデートで修正を配信する」と案内していましたが、最終報告では予定より早く配信を完了させています。更新は「設定」→「タブレット情報」→「システムアップデート」から確認できるとのことですが、モデルによって手順が異なる場合もあるそうです。

Keenaduは、カスペルスキーが2026年2月17日に公表したAndroid向けマルウェアです。複数の経路で拡散しているとされ、特にファームウェアへ組み込まれるケースでは、Androidのシステムライブラリlibandroid_runtime.soに悪性コードが混入し、アプリの親プロセスである「Zygote」を経由して起動するアプリの内部にまで入り込む仕組みだといいます。端末上のほぼあらゆるアプリのデータに触れうるほか、APKから任意アプリを導入して権限を付与するといった挙動も可能になるのだとか。

「Zygote」はAndroidの根幹を担うプロセスで、アプリを起動するための「工場」のような存在です。すべてのアプリはこのZygoteから生まれるため、ここに悪性コードが仕込まれると、端末上で起動するあらゆるアプリが生まれた瞬間から汚染されてしまいます。要するに、水源に毒を入れるようなものです。

カスペルスキーのテレメトリによると、Keenaduまたは関連モジュールに遭遇したユーザーは世界で1万3715人。被害の多い国としてロシア、日本、ドイツ、ブラジル、オランダが挙がっています。同社はファームウェアのビルド工程で不正なライブラリが組み込まれた可能性が高いと分析しており、ALLDOCUBE端末については「イメージが有効なデジタル署名を持っていた」とも述べています。単なるOTAサーバーの侵害だけでは説明がつかない点が、問題の根深さを物語っているとも言えそうです。

ALLDOCUBE側はサプライチェーン由来のセキュリティ上の問題という趣旨で説明しており、修正ファームウェアの配信に加え、第三者監査の実施などを進める方針を示しています。

なお、Keenaduを巡る騒動はALLDOCUBEだけにとどまりません。HeadwolfおよびAlphawolfも自社Androidデバイスで感染が判明したとし、影響のあるデバイス向けに3月初旬のOTA配信を予定していると伝えています。格安Androidタブレット全体にサプライチェーンを通じた汚染リスクが波及しうる動きとして、今後の経過にも注意が必要です。

ALLDOCUBEが予定通り全機種への修正配信を完了し、マルウェアを報告したカスペルスキー自身に独立検査を委託した点は、信頼回復に向けた一歩と言えそうです。

【全対象モデルのセキュリティ修正完了とお知らせ】

皆様、こんばんは。今回の件につきまして、多大なるご心配とご不便をおかけしましたこと、深くお詫び申し上げます。影響を確認していた全4モデルのOTAアップデート配信が、本日までにすべて完了いたしました。■対象モデル:

・iPlay 60 mini Pro… pic.twitter.com/rFlrqTaa6Z— Alldocube Japan (@AlldocubeJapan) March 4, 2026